SK쉴더스, ‘KARA 랜섬웨어 동향 보고서’ 발간

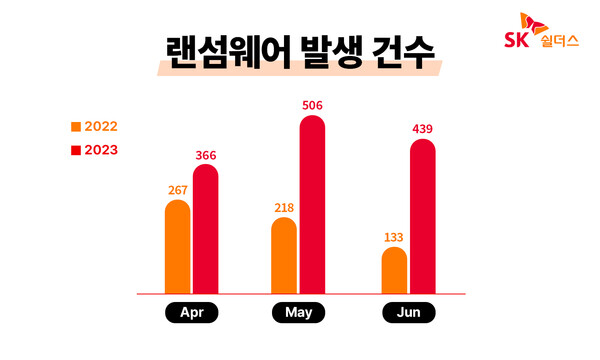

[중앙뉴스= 이광재 기자] SK쉴더스가 올 2분기 KARA 랜섬웨어 동향 보고서를 발간하고 랜섬웨어 공격 건수가 1311건이나 발견됐으며 전년 동기 대비 112%, 지난 분기 대비 40.5%로 크게 증가했다고 밝혔다. 또 이는 5월과 6월에 신규 랜섬웨어 그룹의 공격이 다수 발생한데다 유명 랜섬웨어 그룹인 ‘Clop(클롭)’과 ‘Malas(말라스)’의 대규모 공격이 있었기 때문인 것으로 조사됐다고 전했다.

무엇보다 이들은 기업에서 사용도가 높은 소프트웨어 및 솔루션의 취약점을 악용해 광범위한 공격을 펼쳐 많은 피해를 일으켰다. 한편 작년부터 맹위를 떨치던 Lockbit(락빗)은 공격에 가담한 해커가 체포되는 등 수사 기관의 압박이 거세지자 활동이 줄어든 것으로 나타났다.

이번 보고서에서는 대규모 공격을 주도한 클롭 랜섬웨어 그룹에 대해 상세히 분석했다. 러시아 정부의 지원을 받는 것으로 알려진 클롭 랜섬웨어는 2016년 처음 등장했다. 이후 2019년 다양한 기능을 추가하며 발전하기 시작한 클롭은 국내뿐 아니라 전세계를 타깃으로 한 피싱 공격에 사용되며 이름을 알렸다.

특히 공격 대상을 명확하게 지정하고 수신자의 언어에 맞춰 본문 내용을 작성하는 등 정교함을 보였다. 지난 5월에는 파일 전송 소프트웨어 ‘MOVEit’의 취약점을 악용해 대규모 공격을 수행했으며 데이터 암호화보다 데이터 탈취 후 금전 요구를 선호하는 것으로 나타났다.

보고서는 단기간에 171개 기업에 피해를 입힌 말라스 그룹의 공격 방식도 다뤘다. 이들은 대부분 랜섬웨어 그룹이 금전을 갈취하는 방식과는 다르게 비영리 자선단체에 기부를 요구해 눈길을 끌었다. 초기 침투를 전문으로 하는 IAB(Initial Access Broker)의 활동도 지속됐는데 지난 1분기 IAB를 공개적으로 구인한 Bl00dy 그룹을 비롯해 BlackCat(블랙캣), 락빗 그룹들도 IAB와의 협업을 통해 공격을 수행하며 영향력을 높이고 있다.

국내에서의 랜섬웨어 피해 사례도 다수 발견됐다. Phobos(포보스) 랜섬웨어는 중소기업을 타깃으로 피해 기업에게 금전을 탈취한 후에도 동일한 금액을 재 요구하는 악질적인 행태를 보이고 있어 각별한 주의가 요구되고 있다. 또 현재까지 발견된 랜섬웨어 중 가장 빠른 암호화 알고리즘을 사용하는 ‘Rorschach’(로르샤흐) 랜섬웨어의 등장과 피해 사례에 대해서도 소개했다.

KARA와 SK쉴더스는 급변하는 랜섬웨어 공격에 대비하기 위해 각 단계별 보안 요소 및 프로세스를 마련할 것을 강조했다.

우선 기업이 보유하고 있는 네트워크 및 인프라, 자산 등에 대한 관리가 구조화돼야 하며 침해사고 발생시 대응 프로세스가 제대로 작동하는지 점검해야 한다고 밝혔다. 또 랜섬웨어 공격이 고도화되고 있는 만큼 랜섬웨어 특화 보안 솔루션 구축과 컨설팅 도입 등을 주문했다.

SK쉴더스 이재우 EQST사업그룹장은 “최근 랜섬웨어 공격자들은 단기간에 대규모 공격을 성공시키기 위해 기업에서 주로 사용하는 소프트웨어의 취약점만을 찾거나 초기 침투를 원활하게 하기 위해 IAB와의 협력을 강화하고 있다”며 “고도화되고 있는 랜섬웨어 공격에 대비하기 위해 사고 접수, 대응, 복구, 대책마련까지 각 분야별 전문가를 지원하는 원스톱 서비스를 적극 활용하길 바란다”고 말했다.

한편 ‘KARA’(카라, Korea Anti-Ransomware Alliance)는 SK쉴더스 주도로 구성된 랜섬웨어 대응 민간 협의체로 랜섬웨어 사전 탐지부터 사고 대응 및 복구까지 원스톱으로 서비스를 제공하고 있다.